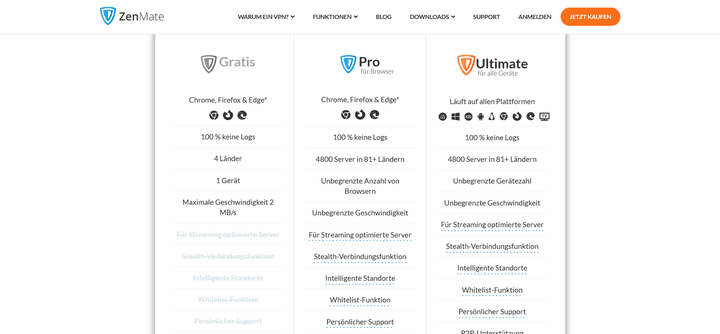

Worauf muss ich bei der Auswahl eines VPN achten?

Bei der Auswahl eines geeigneten VPNs für Ihre Zwecke gibt es einige Faktoren, auf die Sie achten müssen. Dazu gehören selbstverständlich Sicherheit und Performance, aber auch andere Kriterien wie eine konsequente Datenschutz-Richtlinie, die Anzahl und Standorte der eingesetzten Server sowie das verwendete VPN-Protokoll sind ausschlaggebend. Um Ihnen die Auswahl zu erleichtern hat trusted die wichtigsten Faktoren kurz für Sie zusammengefasst und gibt Tipps, die Ihnen auf der Suche nach dem perfekten VPN helfen:

Anonymität

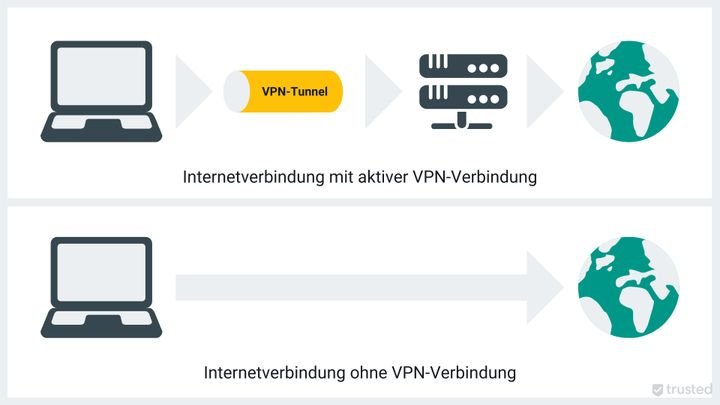

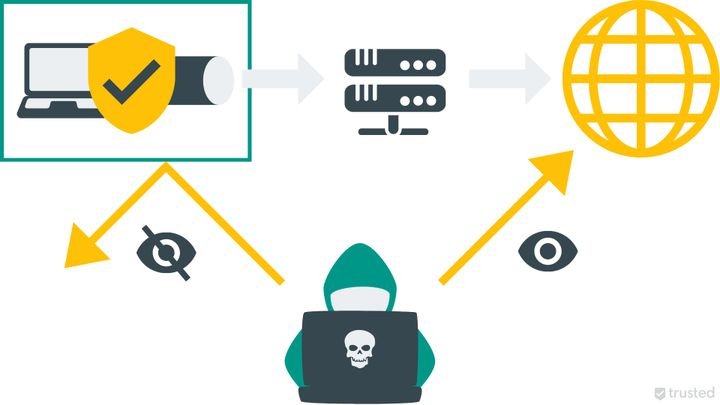

Obwohl Ihnen die meisten VPN-Anbieter gerne etwas anderes erzählen würden, ist vollständige Anonymität im Netz auch durch den Einsatz eines VPN nicht möglich. Jede Art von Verbindung hinterlässt Spuren, die zurückverfolgt werden können. Ihre IP-Adresse ist dabei eine der aussagekräftigsten Spuren. Nutzen Sie ein VPN, um Ihre IP-Adresse virtuell zu verändern, steigern Sie damit zwar Ihre Privatsphäre, machen sich aber nicht vollständig anonym, da alleine der gewählte VPN-Server ja mit Ihrer ursprünglichen IP-Adresse kommuniziert und diese daher kennt.

Ein VPN macht Sie nicht absolut anonym, schützt Sie aber vor Cyberkriminalität und allgemeiner Überwachung

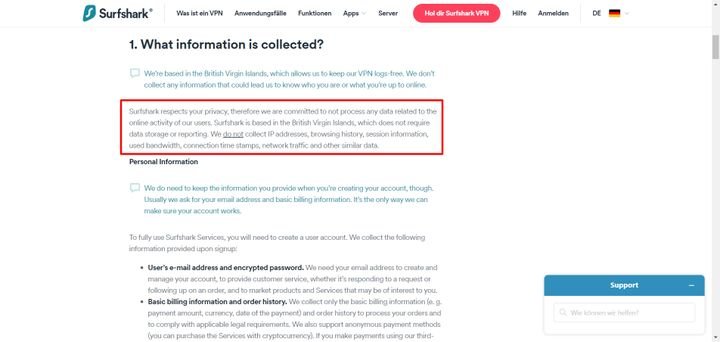

Zudem müssen VPN-Anbieter gewisse Daten aufzeichnen, um Ihren Zugriff einem bestimmten Account zuzuordnen. Diese Daten können wiederum von staatlichen Organisationen und Behörden verwendet werden, um einzelne Nutzer - beispielsweise im Falle einer Straftat - zu identifizieren. Ob der gewählte VPN-Anbieter die Daten auf Anfrage auch herausgibt, steht dagegen auf einem anderen Blatt. Hier sollten Sie im Einzelfall einen Blick in die Datenschutzerklärung des Anbieters werfen.

Eine konsequente No-Log-Richtlinie ist einer der wichtigsten Faktoren eines sicheren VPN

Screenshot: trusted.de

Quelle: surfshark.com

Entscheidend, um die Qualität eines VPN einzuschätzen, sind deswegen viele verschiedene Faktoren, wie die Datenschutzgesetze des Firmensitzes, die Datenschutzrichtlinie des gewählten Anbieters, die Frage, ob dieser über eine “No-Log-Richtlinie” verfügt (und auch umsetzt) und vieles mehr. Wichtig ist allerdings, dass Sie mit keinem noch so guten VPN absolut anonym im Netz unterwegs sind. Im Ernstfall können Ihre Daten dennoch gespeichert und dadurch zurückverfolgt werden.

Daher schützen und verstärken VPNs zwar Ihre Privatsphäre im Netz und machen es für Außenstehende sehr viel schwieriger, Ihre Verbindung und Ihre Identität nachzuvollziehen - unmöglich wird es dadurch aber nicht. Oder, um es mit den Worten des berühmtesten Whistleblowers der Welt zu sagen:

“Ihr seid immer noch verwundbar gegenüber gezielter Überwachung. Wenn es einen Durchsuchungsbefehl gegen euch gibt, wenn die NSA hinter euch her ist, dann kriegen sie euch immer noch. Doch gegenüber Massenüberwachung, die nicht zielgerichtet ist und nach dem Collect-it-all-Ansatz vorgeht, seid ihr viel besser geschützt.”

Serveranzahl und Serverstandorte

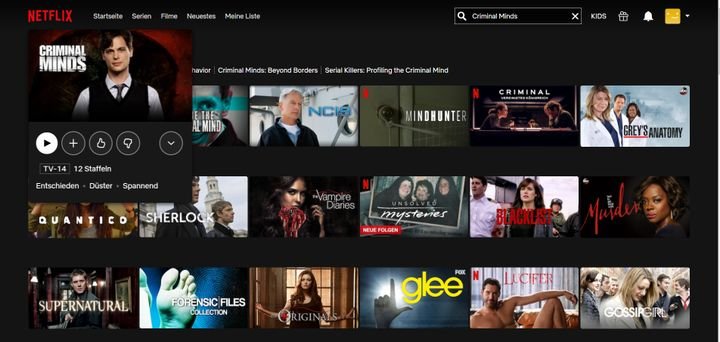

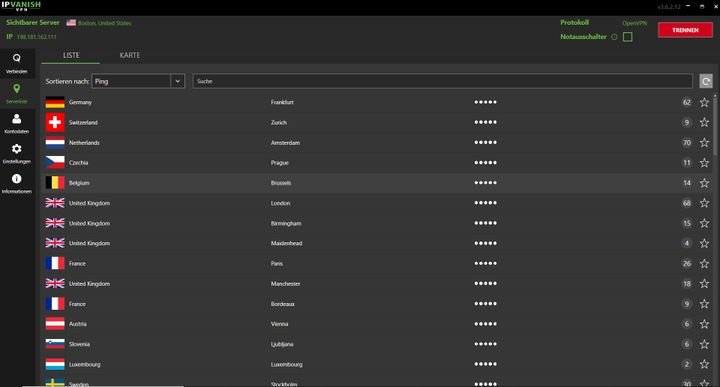

Wollen Sie mit Ihrem VPN Geoblocking umgehen, also in Ihrem Land gesperrte Websites aufrufen oder Inhalte aus anderen Ländern/Regionen ansehen, ist vor allem die Serverarchitektur ausschlaggebend. Nicht alle VPNs verfügen über Serverstandorte in allen Ländern, und auch die Gesamtzahl der vorhandenen Server variiert zwischen den Anbietern von wenigen hundert bis mehreren tausend Servern.

Viele VPNs verfügen über tausende von Servern an vielen verschiedenen Standorten

Screenshot: trusted.de

Quelle: hidemyass.com

Welche regionalen Inhalte Sie sehen können, hängt davon ab, ob das gewählte VPN auch einen Server im entsprechenden Land mitbringt. Wie viele Server insgesamt zur Verfügung stehen ist ebenfalls relevant; weniger Server bedeutet, dass sich viele Nutzer gleichzeitig auf einem Server tummeln, was die Performance Ihres VPN einschränken kann. Zudem gibt es bei mehr Servern ausreichend Ausweichmöglichkeiten, sollte ein bestimmter Server einmal auf der Blacklist der Zielseite gelandet sein.

In der Serverauswahl finden Sie immer Server in einem geeigneten Land und mit einer guten Performance

Screenshot: trusted.de

Quelle: ipvanish.com

Wie viele und vor allem welche Server bei einem Anbieter zur Verfügung stehen, ist in der Regel schnell ermittelt, denn die meisten VPN-Anbieter werben mit ihrer Serverzahl und bieten eine bequeme Standortauswahl. Für einen groben Überblick finden Sie hier eine Liste der 5 VPN mit den meisten Servern und Standorten im aktuellen Vergleich:

Die VPN mit den meisten Servern

| VPN | Server |

|---|

| Private Internet Access | 30.000 |

| CyberGhost | 9.500 |

| PureVPN | 6.500 |

| NordVPN | 6.300 |

| ZenMate | 4.700 |

Die VPN mit der größten Länderabdeckung

| VPN | Serverstandorte/Länder |

|---|

| HideMyAss | 210 |

| NordVPN | 111 |

| UltraVPN / Ivacy | 100 |

| PureVPN | 96 |

| ExpressVPN | 94 |

| CyberGhost | 90 |

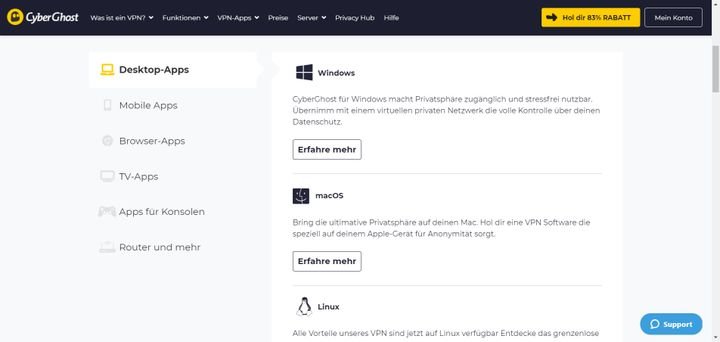

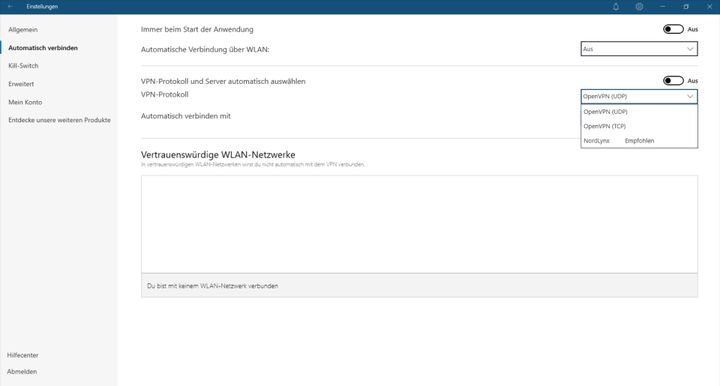

VPN-Protokoll

Eine wichtige Frage ist auch, welches VPN-Protokoll beim gewählten Dienst zum Einsatz kommt. Als aktuelle Standards (da sie einerseits über die nötige Sicherheit verfügen, andererseits aber auch sehr performant sind) gelten die Protokolle OpenVPN und IKEv2, wobei IKEv2 vor allem für die mobile Nutzung attraktiv ist. Ein relativ junges Protokoll, das ebenfalls vielversprechend ist, ist WireGuard; dieses befindet sich allerdings noch in Entwicklung und kommt im aktuellen Testfeld nur bei CyberGhost, Surfshark, VyprVPN und Private Internet Access zum Einsatz.

Bei vielen VPNs haben Sie die Wahl des passenden Protokolls selbst in der Hand, wie etwa bei NordVPN

Screenshot: trusted.de

Quelle: nordvpn.com

Fernhalten sollten Sie sich dagegen von den veralteten Protokollen SSTP oder PPTP, da diese relativ leicht “geknackt” werden können und keinen adäquaten Sicherheitsstandard mehr bieten. Auch das Protokoll L2TP steht im Ruf, von Geheimdiensten durchdrungen werden zu können, und ist zudem spürbar langsamer, als beispielsweise OpenVPN oder IKEv2. Viele VPN-Anbieter haben auch ihr eigenes Protokoll entwickelt, was Vor- und Nachteile haben kann. Mehr über die einzelnen Protokolle und ihre jeweiligen Stärken lesen Sie in den Testberichten zu den einzelnen VPNs auf trusted.de.